Современные способы охраны с использованием скуд: возможности современного оборудования

Содержание:

- Классификация систем СКУД

- Алгоритмы доступа

- Выдача гостевых идентификаторов

- Существующие технологии на участке коммуникаций между считывателем и картой

- Технические средства для управления движением персонала и посетителей

- СКУД в частном доме

- Производители СКУД

- Термины и определения

- Чем отличаются варианты СКУД

- Пример из жизни

- Общие требования к СКУД

- Кратко о контроллерах доступа

Классификация систем СКУД

Разделяют классификацию по техническим параметрам и функциональному потенциалу.

Критерии по техническим параметрам следующие:

- число степеней идентификации;

- число регулируемых мест объекта;

- количество людей, проходящих через пост пропуска СКУД в часы пик (пропускная способность);

- расчетное количество постоянных сотрудников, способных быть обработанными оперативной памятью;

- факторы влияния окружающей среды.

Критерии по функциональному потенциалу следующие:

- степень оперативности внесения изменений в управленческие СКУД программы;

- эффективность защиты от актов намеренного разрушения системы охраны, как материальных средств, так и программного обеспечения;

- степень уровня секретности;

- возможность идентификации в режиме автоматики;

- назначение разного уровня доступа сотрудникам и посетителям, согласно их полномочий;

- способность накапливать и анализировать большое количество данных;

- надежное срабатывание (закрытие/открытие) всех постов, управляемых системой;

- распечатка любой информации по запросу пользователя.

Алгоритмы доступа

Особенности режима доступа на различных объектах привели к появлению нескольких распространенных алгоритмов прохода.

Вход и выход по карте Этот алгоритм требует двух считывателей – один устанавливается снаружи, а второй – внутри помещения. После предъявления карты контроллер анализирует полномочия пользователя. Если доступ разрешен, то контроллер включает реле, управляющее замком, замок при этом открывается. Затем, по срабатыванию дверного датчика, в системе регистрируется событие «Штатный вход» или «Штатный выход» с указанием кода предъявленной карты или фамилии пользователя.

Если полномочия карты не позволяют выполнить проход, контроллер передает на сервер событие «Отказ в доступе». Все формируемые контроллерами события записываются в электронный протокол СКУД с указанием времени, даты, а также кода предъявленной карты. Алгоритм применим на любых объектах, где требуется строгая фиксация событий входа и выхода каждого сотрудника.

Вход по карте, выход по кнопке Для каждой двери требуется только один считыватель. Проверка прав выполняется при входе в помещение, при этом работа системы полностью аналогична предыдущему алгоритму. Для выхода из помещения пользователь нажимает на кнопку, установленную рядом с дверью и подключенную к контроллеру. Дверь открывается без проверки полномочий, а в протоколе регистрируется событие «Штатный выход по кнопке».

Так как при выходе карта не предъявляется, система не может определить, находится конкретное лицо в зоне контроля или покинуло ее. Эта особенность алгоритма позволяет использовать его только в местах, где не требуется точно знать местонахождение пользователя. Типичная область применения – внутренние помещения офиса, не задействованные в системе учета рабочего времени.

Проход по правилу нескольких лиц Иначе – проход по нескольким картам. На некоторых объектах с особым пропускным режимом используется «правило нескольких лиц», когда в помещении не может находиться один человек – вход разрешен только вдвоем или втроем. Контроллер последовательно проверяет все предъявленные карты и в случае успешной идентификации разрешает вход. Аналогично выполняется выход из помещения.

Проход по карте и PIN-коду Применяется на объектах с повышенными требованиями к пропускному режиму, как правило, во внутренних помещениях. Для реализации алгоритма используются считыватели, оснащенные клавиатурой. Для входа пользователю необходимо набрать свой PIN-код, а затем предъявить карту доступа.

Проход под принуждением Разновидность прохода по PIN-коду – особый режим, смысл которого в том, что пользователь, открывающий дверь под угрозой насилия, может ввести модифицированный код. Вместо события «Штатный вход/выход» на пост охраны поступит тревожное событие «Вход/Выход под принуждением».

Проход по карте и биометрическому признаку В составе схемы точки прохода используется биометрический считыватель, совмещенный со считывателем карт. Пользователь предъявляет карту, а затем прикладывает палец к считывателю. Биометрический считыватель анализирует отпечаток по собственной базе данных и в случае успешной идентификации передает код предъявленной карты контроллеру, который-принимает решение о предоставлении доступа.

Проход с сопровождением и проход с подтверждением Алгоритмы доступа с сопровождением и подтверждением применяются для посетителей, которые могут перемещаться по объекту только в сопровождении уполномоченного сотрудника. Посетитель первым предъявляет карту доступа, затем карту предъявляет сопровождающее лицо.

Если вторая карта имеет полномочия «Право сопровождать», то после открывания двери оба пользователя считаются прошедшими. Если же вторая карта имеет полномочия «Право подтверждать доступ», то прошедшим считается только посетитель.

Проход с подтверждением сотрудником охраны Этот режим работы часто используется на входе в офис и работает совместно с функцией фотобейджинга (фотоидентификации). Пост охраны оснащается кнопкой подтверждения доступа, подключенной к контроллеру. После предъявления карты контроллер формирует сообщение «Требуется подтверждение», которое появляется на мониторе сотрудника охраны вместе с фотографией пользователя, взятой из базы данных СКУД.

Сотрудник охраны сравнивает внешность предъявителя карты с фотографией и нажимает кнопку подтверждения. Использование телекамер позволяет применять данный алгоритм и для удаленных от поста охраны внутренних помещений объекта.

Выдача гостевых идентификаторов

Выдача гостевых идентификаторов производится по разному в зависимости от вендора:

- Выдача идентификаторов на определённое время (ESMART)

- Выдача одноразовых идентификаторов (HID, Suprema)

- Выдача QR-кода (Nedap), QR-код присылается на Е-mail, считывается с экрана телефона Мне этот вариант представляется особенно удобным т.к. не требует установки приложения на смартфон для прохождения идентификации, но есть и минус — QR-код можно легко передать.

- Выдача бессрочного идентификатора с последующим удалением его из системы СКУД вручную (все остальные), по сути ничем не отличается от гостевых бесконтактных карт которые выдаются в классических СКУД

Существующие технологии на участке коммуникаций между считывателем и картой

Если взглянуть на историю развития систем контроля доступа, мы увидим, что первые из них, использующие электронно-вычислительную технику, были применены еще в конце XIX века в виде электрических табулирующих систем Hollerith technology, в которых вместо современных считывателей и карт использовались табуляторы и перфокарты.

На сегодняшний день, благодаря естественному прогрессу, на смену огромным машинам (табуляторам) и картону (перфокарта) пришли компактные высокотехнологичные устройства.

Основные технологии:

- Штрих-код

- Магнитная полоса

- Wiegand-карта

- EM Marine (125 КГц)

- Prox (производитель HID Global, 125 КГц)

- Legic (производитель Legic 1992 год)

- Mifare (производитель Philips, 1994 год)

- Mifare DESFire (производитель Philips, 2006 год, 13,56 МГц)

- iCLASS SE (производитель HID Global, 2012 год, 13,56 МГц)

Остановимся на более распространенных радиочастотных технологиях с частотой 125КГц (EM-Marine, HID Prox, Indala) и 13.56 МГц (Mifare DESFire, iCLASS SE)

Технические средства для управления движением персонала и посетителей

Мы уже немного рассказывали о технических частях СКУД. Теперь можно разобраться с ними подробнее и рассмотреть их возможности и характеристики.

Электронные и биометрические идентификаторы пользователя

Самым распространённым подходом к организации идентификации были и остаются пластиковые карты контроля доступа.

Вот такие метки могут использоваться в качестве идентификаторов

Вот такие метки могут использоваться в качестве идентификаторов

Они могут использовать различные методики считывания данных: штрих-код, магнитную ленту или интеллектуальную систему. Также многие компании используют электронные таблетки — миниатюрные микросхемы, облачённые в металлический корпус. Это Touch Memory, или контактная память.

Простейшая карта контроля доступа с чипом

Простейшая карта контроля доступа с чипом

Простейший вариант контактной памяти вы, возможно, используете ежедневно — это ключ от домофона, с помощью которого можно пройти в свой подъезд.

Очевидная уязвимость таких идентификаторов — возможность кражи, утери или клонирования. Более надёжный способ идентификации определённого человека — биометрический контроль доступа.

Сетчатка глаза является уникальной особенностью каждого человека

Сетчатка глаза является уникальной особенностью каждого человека

В отличие от электронных физических идентификаторов здесь считываются уникальные особенности самого человека. Самые распространённые — сканер отпечатков пальцев или сетчатки глаза. Это статические методы, которые используют неизменяемые характеристики человека.

Отпечатки человека также не могут быть у двух разных людей

Отпечатки человека также не могут быть у двух разных людей

Более сложные системы используют динамический тип идентификации, когда учитываются поведенческие и изменяемые характеристики человека — подпись, речь, свойства набора с клавиатуры.

Электронные идентификаторы просты в монтаже и стоят недорого, в отличие от более надёжных биометрических типов.

Считыватели

Считыватели, или ридеры, предназначены для чтения данных с идентификаторов с дальнейшей передачей информации контроллеру.

Считыватели имеют много разных реализаций

Считыватели имеют много разных реализаций

Его тип зависит от выбранного метода идентификации. Самый простой пример считывателя — домофон, на котором есть посадочная зона для ключа, которая и является считывателем. В более сложных механизмах используются магнитные считыватели, сканеры отпечатков пальцев и сканеры сетчатки.

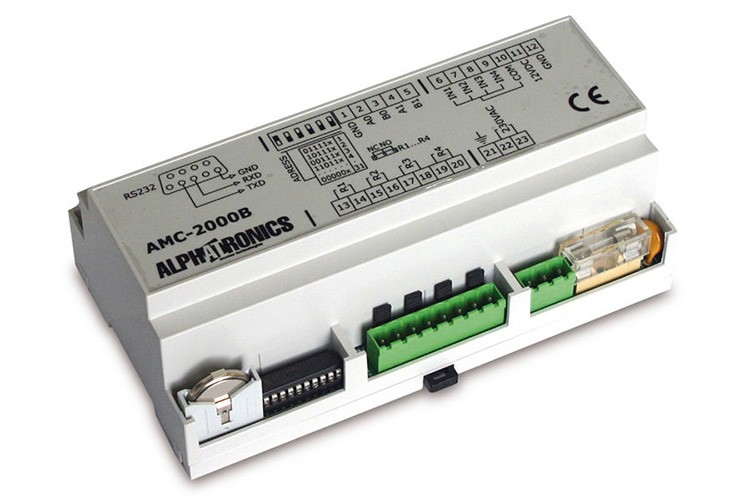

Контроллеры

По сути контроллер является главным звеном, решающим, пропускать посетителя в зону или нет.

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Контроллер — полностью электронное устройство с собственной памятью и зачастую автономным питанием

Это отдельный электронный блок, который может быть использован отдельно либо интегрироваться в одно из исполнительных устройств. Контроллеры управляют открытием и закрытием замков, обработкой сигналов от считывателей, сверку кодов идентификаторов с имеющимися в базе. Контроллеры могут быть автономными или входить в состав СКУД.

Исполнительные устройства — замки, турникеты, шлюзовые кабины

Самый простой тип исполнительного устройства выражается в обыкновенных электронных замках.

Турникеты постепенно осовремениваются и совершенствуются

Турникеты постепенно осовремениваются и совершенствуются

Открытие может происходить удаленно с поста или на более близких дистанциях с помощью специального ключа. Также вместе с такими замками могут быть использованы магнитные карты или контактная память.

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Шлюзовые кабины обычно используются для интеграции входных групп в здание

Турникеты тоже являются исполнительным устройством. Они могут быть поясными или полноразмерными. Механизм турникета реализован таким образом, чтобы через него мог пройти всего один идентификатор за раз. Шлюзовые камеры в основном применяются на объектах с повышенным уровнем секретности и безопасности. А ворота и шлагбаумы — для организации контролируемого проезда автомобилей.

Программное обеспечение СКУД

Реализаций программных комплексов систем контроля доступа много. В основном компании, занимающиеся разработкой СКУД, предоставляют готовые комплекты оборудования и написанного под него программного обеспечения.

Пример работы программы СКУД

Пример работы программы СКУД

В общем, на СКУД и вовсе не может быть использовано какое-либо программное обеспечение. Оно нужно лишь для более удобного контроля, сбора информации, аналитики и прочих удалённых возможностей.

СКУД в частном доме

В частном доме основное назначение СКУД — защита вашего дома от проникновения посторонних лиц. Во всех домах и квартирах присутствует система контроля доступа — это привычный ключ. Во многих домах установлены домофонные системы, а в некоторых, индивидуальные квартирные домофоны.

В более современном исполнении, система СКУД частного дома интегрируется в общую систему управления (умный дом) и у владельца появляются дополнительные возможности управления:

- Контроль за нерушимостью периметра в любой момент времени, вне зависимости от режима работы охранной системы;

- Информация о присутствии в доме людей из любой точки мира;

- Автоматизированный контроль доступа в помещение, например, автоматическое открытие ворот при подъезде автотранспортного средства;

- Автоматическая блокировка / разблокировка пунктов прохода иди проезда по определенному событию;

- Запуск автоматических алгоритмов при регистрации владельца дома в системе. Если владельцев несколько, то для каждого могут быть разработаны алгоритмы в соответствии с индивидуальными предпочтениями;

- Управление защитными жалюзи и множество других возможностей.

Производители СКУД

На отечественном рынке есть множество российских и зарубежных производителей, между которыми существует жесткая конкуренция. В лидерах находятся те, кто производит весь комплекс оборудования для монтажа СКУД. Определяющими среди потребителей являются качество и цена производимых контроллеров и программного обеспечения.

Из российских производителей самыми популярными по данным интернет — ресурсов Яндекса являются:

- Компания «PERco» с производственной базой в г. Санкт-Петербурге, реализует свою продукцию не только в России, но и в около 100 странах мира;

- Компания «Parsec», выпускающую продукцию под логотипом Parsec около 20 лет;

- Компания «IronLogic» работает на рынке оборудования СКУД более 10 лет, реализует свою продукцию в более чем 30 странах мира;

- Компания «Sigur» (ех Сфинкс);

- Компания «RusGuard»;

- Компания «Прософт Биометрикс»;

- Компания «Эра новых технологий».

Среди зарубежных производителей выделяются следующие:

- Компания «Hid Global» — крупнейший производитель на мировом рынке в отрасли безопасности;

- Компания «NedAp», производитель специализирующийся на радиочастотных бесконтактных идентификаторах с производством в Нидерландах.

- Компания «Suprema», корейский производитель, выпускающий биометрические устройства для СКУД;

- Компания «ZKTeco», выпускает весь комплект оборудования для систем доступа, но специализируется на биометрических компонентах идентификации, как любой китайский производитель реализует продукцию по низким ценам, но сохраняет при этом хорошее качество.

Некоторые рекомендации по приобретению и установке

Избежать ошибок при внедрении СКУД помогут следующие советы.

- Перед началом внедрения следует провести полное обследование объекта. Следует выбрать оптимальное расположение постов пропуска. Проход сотрудников должен быть свободным без создания очередей.

- Определиться с возможной интеграцией СКУД с другими системами безопасности. При ее наличии лучше сразу устанавливать сетевой вариант системы.

- Оборудование должно иметь конструктивное исполнение для нормального функционирования в климатических условиях данной местности. Это должно обеспечить сохранность узлов, например, от коррозии.

- Для обеспечения нормальной связи между элементами СКУД. Следует минимизировать влияние электромагнитного излучения находящихся вблизи силовых кабелей. Прокладку линий связи системы доступа следует проводить не ближе 0,5 м от них и пересекать строго под прямым углом.

- Перед монтажом необходимо проверить работу программного обеспечения. Система должна быть рассчитана на число работающих сотрудников, компьютер не должен виснуть при работе. Такая проверка сократит время на пусконаладочные работы.

- Предусмотреть возможность перегрева контроллера при большом потоке людей. Существуют методы доработки системы, повышающие ее устойчивость к перегрузкам.

- Необходимо установить аварийный источник питания. Нельзя исключать случаи непредвиденных вариантов функционирования.

- Исполнительные устройства пропуска (турникеты) не должны быть сомнительного качества. Они обязаны быть изготовлены из качественного материала и стабильно функционировать.

- При заказе партии пропусков следует убедиться в их соответствии с устанавливаемой системой доступа. Количество следует заказать с учетом возможных потерь и повреждений.

В условиях острой конкуренции всегда существует риск совершения действий, которые могут навредить развитию бизнеса. Система контроля и управления доступом охраняет его от попыток создания проблем нормальному процессу функционирования. Рынок может предложить системы разного уровня сложности

Важно правильно сориентироваться во всем многообразии СКУД и выбрать самую экономичную и одновременно надежную в эксплуатации

Термины и определения

Контроллер

доступа – это устройство, предназначенное

для управления доступом через

контролируемые точки доступа, путём

анализа считанных с помощью считывателей

идентификаторов пользователей (проверки

прав). Контроллеры доступа могут сами

принимать решения предоставлять или

не предоставлять доступ в случае, если

идентификаторы пользователей хранятся

в памяти контроллера (в таком случае

говорят, что используется локальный

доступ). Также идентификаторы пользователей

могут быть записаны в сетевом контроллере

(или в базе данных программного

обеспечения). В этом случае контроллер

доступа выполняет функции ретранслятора

– отправляет код сетевому контроллеру

и получает от него решение о предоставлении

или не предоставлении доступа (в таком

случае говорят о централизованном

доступе). Контроллеры доступа управляют

преграждающими устройствами с помощью

контактов реле.

Идентификаторы

– уникальные признаки пользователей

СКУД. Идентификатором может быть

электронный ключ Touch Memory, бесконтактная

Proxy-карта, радио-брелок, биометрические

данные (отпечаток пальца, ладони, рисунок

радужной оболочки или сетчатки глаза,

геометрические характеристики лица и

т.п.). В СКУД каждому идентификатору

присваиваются определённые полномочия,

в соответствие с которыми контроллерами

доступа разрешается или запрещается

проход.

Считыватели

– устройства, предназначенные для

считывания кода идентификатора

пользователя и передачи его контроллеру

доступа.

Преграждающие

устройства – двери с электромеханическими

или электромагнитными замками и

защёлками, турникеты, шлагбаумы,

калитками, шлюзы.

Точка

доступа – логический объект СКУД,

фактически представляет собой физическую

преграду, оборудованную контроллером

доступа и считывателем. Точкой доступа

может являться дверь, турникет, шлюз,

шлагбаум, калитка и т.п. Точка доступа

может быть двунаправленной и

однонаправленной. Однонаправленная

точка доступа оборудуется с одной

стороны считывателем, а с другой стороны

– кнопкой на выход. Двунаправленная

точка доступа оснащается считывателями

с двух сторон. Двунаправленная точка

доступа может быть как с контролем

направления прохода (для этого в

конфигурации контроллера доступа для

каждого считывателя указывается номер

зоны доступа, проход в которую этот

считыватель контролирует) и без контроля

(так называемая «проходная точка

доступа).

Зона

доступа – логический объект СКУД. Зоны

доступа – это участки, на которые разбита

территория охраняемого предприятия.

На границах зон доступа всегда

располагаются точки доступа с направлением

прохода. Зоны доступа настраиваются

для точек доступа в случае, если в системе

используются такие функции, как расчёт

рабочего времени и запрет повторного

прохода (правило antipassback).

Уровень

доступа – индивидуальные права доступа,

которые определяют правила прохода

через точки и зоны доступа, назначенные

идентификатору пользователя. На основе

этих прав контроллеры доступа (или

сетевые контроллеры) принимают решение

о предоставлении или не предоставлении

доступа.

Окна

времени – совокупность временных

интервалов, в которые разрешён проход.

Временные интервалы могут устанавливаться

для каждой точки доступа индивидуально.

Программное

обеспечение – компонент системы контроля

и управления доступом. С помощью

программного обеспечения производится

конфигурирование контроллеров СКУД, в

том числе и прописывание в них

идентификаторов пользователей, уровней

доступа и окон времени. Также программное

обеспечение используется для реализации

таких дополнительных функций, как

мониторинг в режиме реального времени

за сотрудниками и посетителями охраняемого

объекта, протоколирование (и накопление

в базе данных системы) событий СКУД,

учёт отработанного времени сотрудниками

объекта, построение различных отчётов

по событиям СКУД.

Чем отличаются варианты СКУД

Работа системы контроля доступа координируется программным обеспечением и устройствами, которыми оснащен тот или иной объект. Они могут отличаться по назначению и принципу действия. Двери, ворота, турникеты, сигнальная световая индикация, датчики слежения, видеокамеры — все эти и многие другие приборы выполняют уникальные функции. Каждый из них индивидуально подбирается для конкретного предприятия или учреждения.

Кто-то предпочтет, чтобы контроль доступа осуществлялся с помощью биометрической технологии, тогда как другие пользователи решат, что достаточно карты с магнитной полосой. На предприятии A биометрическим выбором могут быть отпечатки пальцев, а на предприятии B — сканирование лица. Потребности в безопасности и предпочтения сильно различаются, поэтому разнообразие предложений не ограничено.

Даже в рамках одной технологии существуют различия в компонентах, опциях и цене. Все системы контроля доступа имеют общую черту — они зависят от человека. Роковой ошибкой заказчика может быть пренебрежение человеческим фактором при чрезмерном упоре на технологическую сторону. Это происходит тогда, когда идет поиск возможностей сократить расходы за счет полной замены сотрудников службы безопасности электронными устройствами.

Типы СКУД:

- Выборочный доступ предполагает решение высшего руководства о том, кто может читать конфиденциальные файлы.

- Обязательный доступ позволяет пользователю создавать новые документы, но не дает ему административных прав для этой информации. То есть, исполнитель разрабатывает текст, но не принимает решение, кого допустят к этим данным, а также, кто сможет редактировать файл. Этот тип допуска широко используется в военных и финансовых учреждениях.

- Доступ, основанный на роли пользователя в организации — одна из наиболее распространенных СКУД. Например, менеджмент среднего звена имеет доступ на второй этаж, высшему руководству разрешен доступ на все этажи, а всем остальным — только на первый этаж.

- Доступ на основе правил — самая современная разновидность СКУД. Он основан на IP пользователя и на заранее разработанных правилах внутреннего распорядка. Это четко сформулированный перечень требований для отслеживания перемещений внутри учреждения, включая конкретизацию времени и места.

Пример из жизни

Поучительная история произошла в университетском кампусе, где система безопасности в числе прочих решает и задачи контроля доступа.

Представьте: проректор по административно-хозяйственной части (АХЧ) приносит ректору на подпись служебную записку с предложением установить шлагбаум на одном из проездов, который занят припаркованными машинами, в результате чего мусоровоз не может забрать мусор.

Обратите внимание на цепочку: служебная записка – резолюция «согласен» – передача в отдел закупок. Ни служба безопасности, ни отдел информационных технологий здесь никак не фигурируют, даже мыслей не возникает, что решение данного вопроса как-то может быть связано с ними

Итог: появляется шлагбаум, оператору по вывозу мусора выдается брелок для его открытия.

Через некоторое время по этому проезду едет главный инженер к коммуникациям, куда ему периодически нужен доступ. А тут шлагбаум. Понять, откуда он взялся, почти нереально – попробуй найди ту служебную записку. Результат: пишется новая служебная записка, на шлагбауме появляется еще один контроллер, еще один считыватель, служба главного инженера получает брелоки и открывает шлагбаум.

Проходит время. Приезжает машина «Водоканала»: оказывается, у них на территории кампуса коллектор. И вдруг – шлагбаум. И опять: звонки, выяснения, проезд как-то открывают. На будущее, «во избежание», пишется служебная записка, ставится еще один контроллер, еще один считыватель, брелоки передаются «Водоканалу», шлагбаум открывается.

Потом кто-то из административного персонала обращает внимание на отличную пустую парковку в удобном месте. Но вот незадача – шлагбаум

И история со служебной запиской, новым контроллером, новым считывателем, брелоками снова повторяется!

Результат – «ощетинившийся» антеннами считывателей шлагбаум, перекрывающий доступ на объект. И никто его не контролирует.

Люди понятными им способами решали несколько частных задач. В шаблоне решения этих задач вообще не было этапа согласования со службой безопасности или ИT, что в принципе логично. Ну как может проректор по АХЧ решить, что эти подразделения имеют какое-то отношение к вывозу мусора? Как следствие, – дыра в безопасности и управленческий хаос.

Общие требования к СКУД

- Одна дверь на входе в офис (вход/выход по считывателю).

- Две двери в офисе (вход по считывателю, выход по кнопке).

- Количество идентификаторов (карт) – 30 шт.

- Возможность расширения системы (до 6 считывателей и 50 карт).

- Один управляющий компьютер.

- Программирование и управление СКУД либо с помощью специализированного ПО, либо с помощью Web-браузера.

Примечание. Установка считывателей на вход/выход для входной двери обусловлена необходимостью учета рабочего времени и реализации функции контроля повторного входа (Antipassback)

Для защиты двух помещений повышенной важности уже внутри офиса (кабинет директора и бухгалтерия) предусмотрено еще 2 считывателя (выход по кнопке). Еще два помещения остаются необорудованными СКУД

Мы также оставили некоторую «лазейку» для поставщиков СКУД, предлагающих программирование и управление системой через Web-браузер (хотя, если честно, они все же относятся к автономным СКУД). Просто по функционалу, если не брать в расчет онлайн-управление, наиболее продвинутые системы данного класса довольно близки к сетевым системам с базовым функционалом. Поставщики тем не менее таких решений не предложили

Кратко о контроллерах доступа

Контроллер это наиболее сложное устройство в составе СКУД. Минимальный функционал автономного

контроллера состоит в хранении в памяти кодов карт или ключей, которым разрешен доступ, и подаче

управляющего импульса на замок. Более продвинутые сетевые контроллеры

настраиваются и управляются дистанционно с помощью программного обеспечения; системы контроля и управления доступом,

реализованные на таких контроллерах, могут разграничивать доступ в разные помещения для разных групп пользователей в

зависимости от времени суток и дня недели, осуществлять учет рабочего времени, запрещать повторные проходы по одному

идентификатору, взаимодействовать с охранно-пожарной сигнализацией и системой видеонаблюдения, однако рассмотрение

таких систем требует отдельной статьи.